どんな記事?

Bootloader UnlockおよびRoot化したAndroidでSafetyNetやPlay Integrityのチェックをパスして、決済系アプリやチェックの厳しいアプリを使うための手順やノウハウをまとめました。特定機種向けではなく、汎用的な内容となっています。

Google Walletに登録したSuica, PASMO, iD、QUICPay、おサイフケータイに登録したiDなどで決済できることを確認しています。またSuicaとPASMOにはGoogle Wallet経由、公式アプリ経由の両方でチャージできています。

またよく訊かれるVpassアプリやVポイントアプリも筆者環境では問題なく起動やWalletへの登録(VISA, iD)ができています。(2024年1月26日時点、Magisk Delta(Kitsune Magisk)使用) ただしcrDroidなどのカスタムROMではVpassの起動は確認できていません。

PixelシリーズでRootを取得するまでの手順は以下の記事をご覧ください。

2024/08/26 追記

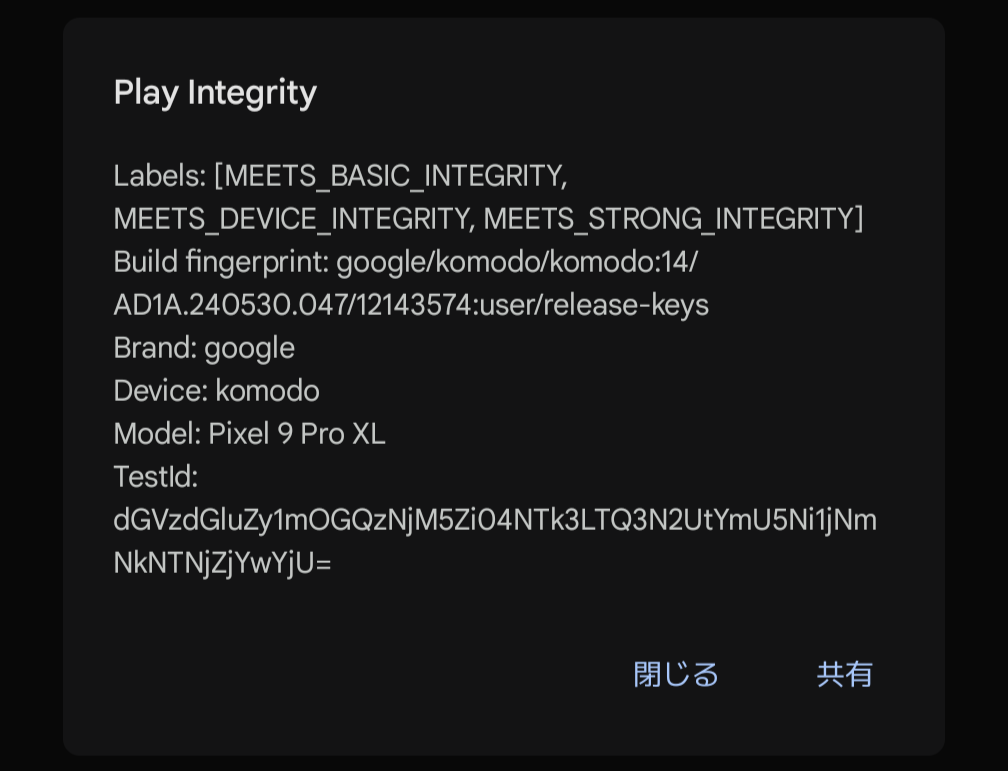

Pixel 9 Pro XLとKitsune Mask、Play Integrity Fix、Tricky StoreでStrongまでパスしました。適切なkeybox.xmlが必要です。crDroid 10.7のPixel 5aでもStrongをパスできています。

2024/08/24 追記

Pixel 9 Pro XLとKitsune Mask、Play Integrity FixでDEVICEまでのパスを確認しています。ただしPixel 8 ProでStrongまで通っていたTricky Storeについては9 Pro XLではStrongはパスしていません。

2024/03/01 追記

本日のBANによりGitHubなどで公開されているすべてのFingerprintが使えなくなったようです。僕の手元のPixel 8 ProもDEVICEがパスできなくなっています。

2024年もまだまだいたちごっこは続きそうですね。

決済アプリやサブスク、ソシャゲアプリを使うためにやること

大半のアプリはRootを取っただけでも使えるのですが、決済系アプリや動画配信サービスのアプリなどは起動することができないものも多くあります。またNetflixやKyashのようにPlay ストアで検索しても結果に表示されないものもあります。

そこでMagiskのパッケージ名を変更したりDenyListを構成したり、モジュールを用いてRoot状態を秘匿することである程度はチェックを回避することができます。

Magiskについて

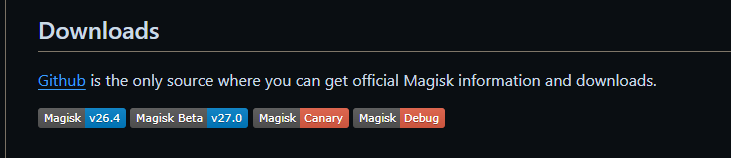

なにか特別な目的がなければ本家Magiskを使うのが一番です。

よく誤解されていますがMagisk Alphaは本家MagiskのAlpha版(正式リリース前の呼称)ではなく、別の人がビルドしている別のMagiskです。Magisk Delta(Kitsune Magisk)も同様に本家Magiskではなく派生です。

本家Magiskは安定版、Beta、Canaryがありますので必要に応じてチョイスしてください。

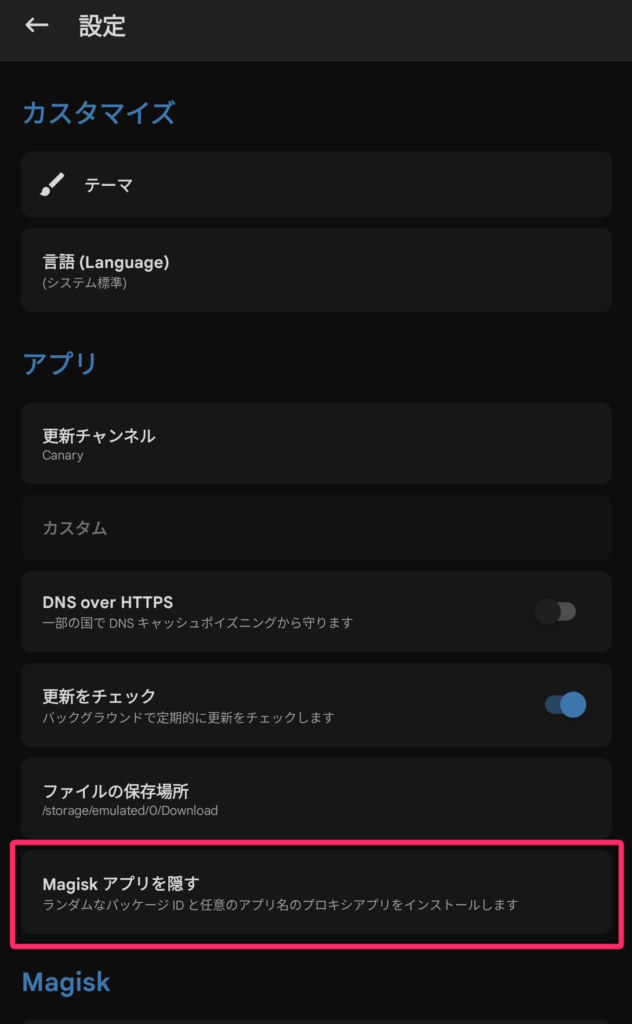

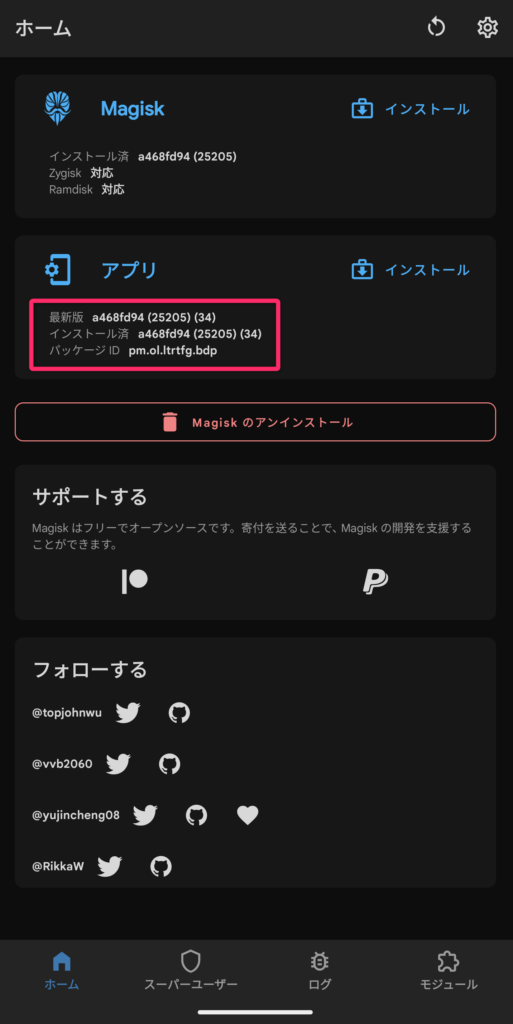

Magiskを隠す

デバイスに存在するパッケージの有無でRoot状態を判別するアプリからMagiskを秘匿するため、デフォルトのcom.topjohnwu.magiskというパッケージ名からランダム生成のパッケージ名に変更することができます。Magiskの設定 → Magiskアプリを隠す、を選択します。

アプリ名はこのままでいいでしょう。

しばらく待ちます。

Magisk再起動後にアプリのパッケージIDがランダムなものになっていれば成功です!

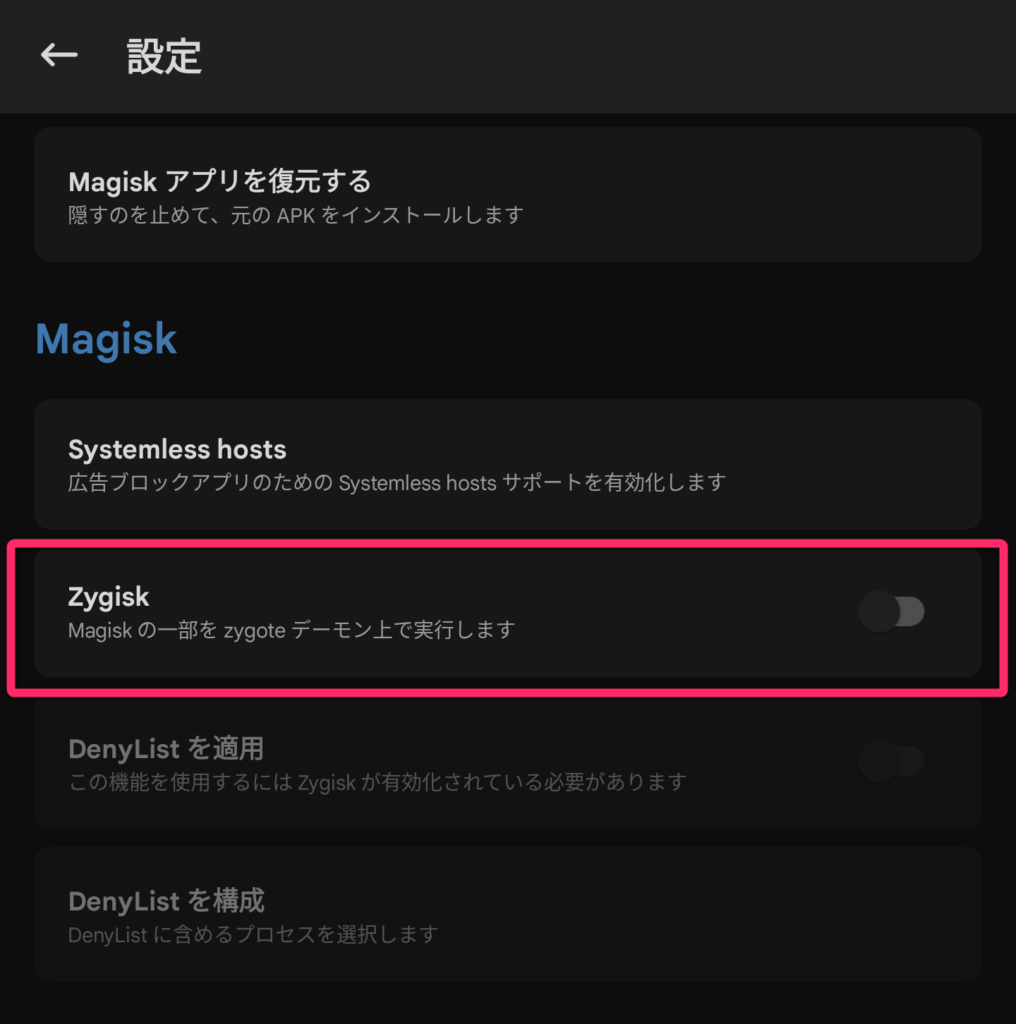

Zygiskを有効にする

ZygiskとはMagisk v24から実装された機能で、Zygoteというプロセスの中でMagiskの一部を実行するための仕組みです。v24以前でRiruなどのモジュールを使っていた方には、Riruが担っていた機能がMagisk本体に統合されたと表現すれば分かりやすいでしょうか。

現在は大半のモジュールがRiruからZygiskに移行していますので、難しいことを考えなくてもとりあえず有効にして大丈夫です。有効にしたら再起動しましょう。

DenyListの構成

Zygiskを有効にしたら、次にDenyListを構成します。少し紛らわしいのですが、「DenyListを適用」と「DenyListを構成」は別のものなので、「DenyListを適用」を有効にせず「DenyListを構成」だけ行います。

DenyListを適用してしまうとMagiskの適用対象からも外れてしまうため、そのアプリに対してはMagiskモジュールなども動作対象外となってしまいます。DenyListを適用しなくても後述のモジュール「Shamiko」と「Play Integrity Fix」「Universal SafetyNet Fix MOD」、そしてDenyListの組み合わせで回避できますので、Shamikoのインストールとセットだと思ってください。ただしLSposedなど使わない、単にRootアプリを使いたいという場合であればDenyListを適用してもいいと思います。それぞれの状況に応じてください。

Magisk DeltaのようにShamikoを必要としない(代わりにMagiskHideがある)Magiskフォークもあります。

DenyListにはMagiskによるRoot状態を秘匿したいアプリを登録します。基本的にはGoogle Play ストアや開発者サービス、Google Walletなどの決済や銀行のアプリ、NetflixなどDRMを使う動画や音楽配信アプリ、ソーシャルゲームの大半などが対象ですが、Root権限を要求しないアプリなら登録しても害はありません。もし警告が出て起動しなかったり、一瞬だけ表示されて落ちる場合はDenyListに入っているか確認しましょう。

意外にもおサイフケータイ系のアプリ、SuicaやPASMOはDenyListに追加しなくても起動しましたが、もしエラーになるアプリがあったらDenyListを疑ってください。

DenyListに登録したあと該当アプリのタスクキル → 再起動で済むものもありますが、中には再起動が必要になるアプリもあるようです。なおMagiskなどによる非標準な状態で一度起動してしまうと以後起動しなくなるアプリもあります。その場合はアプリのストレージを消去するか再インストールしましょう。

またDenyListに登録する必要はなくても、後述のLSPosedとDevOptsHideやHide USB Debug Modeが必要だったり、Hide My ApplistでMagiskやRootを使うアプリを隠さないと動作しないアプリもあります。

DenyListに追加する必要があるアプリ

- Google Play ストア

- Google Play 開発者サービス

- Google Play プロテクトサービス

- Google Wallet

他にも以下のようなアプリはDenyListに追加する必要がありました。

LOFTとかイオンモールアプリみたいな クソ ゴミ うんち なアプリがRootチェックしてるの笑っちゃうよね……

- LOFT

- えきねっと

- イオンモールアプリ

- セブンイレブン

- 住信SBIネット銀行

- Starbucks

アプリは起動できますが、クレカからのチャージでエラーになります

警告が出ますがそのまま使えるアプリもあります。

- 楽天ポイントカード

- Amazon Photos

設定の下部に警告表示

Play Integrity Fix

以前はUniversal SafetyNet Fixを使っていましたが、現在はPlay Integrity Fixを使えば問題なく使えていますい適切なFingerprintを用意することでパスすることができます。

2024/08/27現在DEVICEまではPIFのみでパスできます。Strongを通そうとすると次項のTricky Storeが必要になります。

GoogleとのいたちごっこのせいでFingerprintが同梱されなくなってしまったため、現在はこのモジュールをインストールしただけではMEETS_DEVICE_INTEGRITYがパスできなくなっています。

少し検索すればFingerprintはヒットしますので、自分であれこれ試す必要があります。

または自分でAndroid 8あたりのデバイスを持っていればBuild.propを抜き出して流用することもできます。

Fingerprintが用意できたら /data/adb/pif.json に記述し、ターミナルで

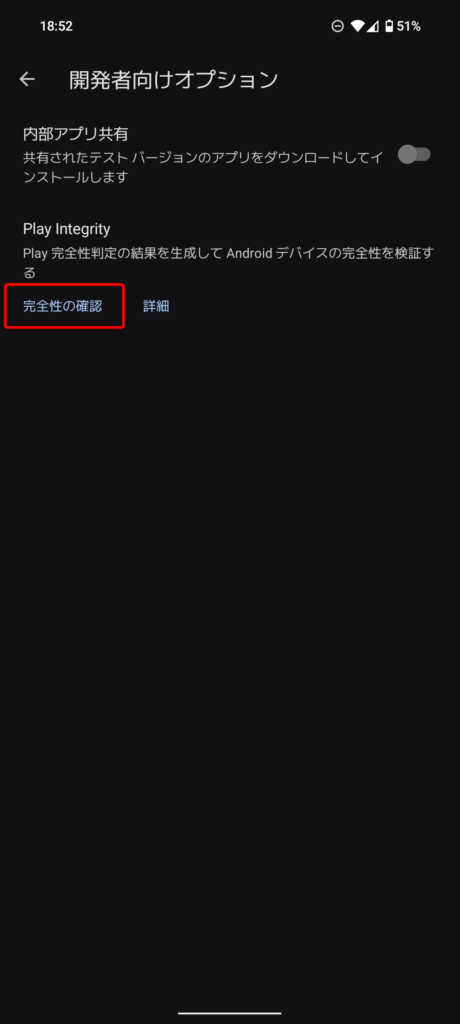

su

killall com.google.android.gms.unstable

を実行すればOKです。Google Play ストアの開発者オプションからPlay Integrityの状態をチェックすることができます。

このあたりの作業はPixel Flasherを使うことで簡略化できます。

また以下は自分で試していませんが、Fingerprintを自動でダウンロードするPIFのフォークもあるようです。

https://github.com/daboynb/PlayIntegrityNEXT

https://github.com/x1337cn/AutoPIF-Next

ただし以下のようなことも最悪ありえますので、ソースコードは自分で確認するようにしてください。

Tricky Store

Play Integrity Fixと併用してStrongまでパスすることができる可能性がありますが、純正ROM以外では適切なkeybox.xmlが必要になります。詳細はTelegramなどで調べてください。

Universal SafetyNet Fix MOD(今は不可)

2023年10月現在はUniversal SafetyNet Fixではなく、前項のPlay Integrity Fixを使うことでPlay Integrityをパスすることができます。以下、以前の解説も残しておきます。

決済系のアプリを使うときは特にSafetyNetのチェックを通過することが必要です。Universal SafetyNet FixというMagiskモジュールを使うことでSafetyNetを通すことができますました。

しかし現在はSafetyNetに替わるPlay Integrityという仕組みに変更が順次進んでおり、従来のUniversal SafetyNet FixではSafetyNetのチェックを通過することができなくなります(デバイスやOSのバージョンなどによりタイミングは異なります)。事実Android 13に更新したPixel 6で2022年8月頃からGoogle Walletが使えなくなり、当然Pixel 7でもそのようになりました。

Universal SafetyNet Fixの最新版は2022年06月22日にリリースされたv2.3.1ですが、このバージョンではPlay Integrityをパスすることができず、Google Payなどは使用不可能になります。

そこでXDAのスレッドに投稿されたUniversal SafetyNet Fix MODを使うことで、現状では引き続きGoogle Payなどを使用することが可能になります。XDAより最新のものをダウンロードしてください。

Googleにより穴がふさがれてしまったため、MEETS_STRONG_INTEGRITYをパスすることはできなくなりました。

v2.4.0-MOD_2.0がリリースされています。

これによりMEETS_STRONG_INTEGRITYをパスすることが可能になりました!

本家に追従する形でUniversal SafetyNet Fix v2.4.0-MOD_1.0 がリリースされています。

追記(2023/02/10)

Universal SafetyNet Fix v2.3.1-MOD_3.0 がリリースされています。

2023/01更新およびPlayシステムアップデート後にSafetyNetやGoogle Payの認証が外れるときがあったのですが、これで解決するかな…?🤔

追記(2023/01/10)

Universal SafetyNet Fix 2.4.0にてPlay Integrity APIのチェックを通過できるようになりました。

Shamiko

ShamikoはDenyListと組み合わせて、従来のMagisk Hideと同等の効果を発揮します。モジュールをインストールするだけでOKですが、前述の通り「DenyListを適用」していると動作しないので要注意です。

ちなみにShamikoはオープンソースではないので、TelegramやXDAではその点を気にするユーザーもいるみたいです。

インストールして再起動したら、モジュールのShamikoのところを確認して正しく動作しているか確認しましょう。

LSPosed

(現在GitHubがアーカイブ状態になっていますが、年明けからいろいろあったため開発が中断されています。気になる方は調べてみるといいでしょう)

後述の「Hide My Applist」や「DevOptsHide」、「Hide USB Debug Mode」を使用するために必要です。

LSPosedはAPKを改変することなくシステムとアプリの動作を変更できるモジュールのフレームワークです。カスタムROMと違い、異なるバージョンやROMでも動作し、モジュールをアンインストールするだけで元に戻すことができます。

riruではなくzygisk向けのものをダウンロードするよう注意してください。

Google Play ストアで配布されているマネージャーではなく、LSPosedの設定から寄生マネージャー(ステータス通知)を使うようにしてください。

Hide My Applist

Hide My Applistは指定したアプリを、別の指定したアプリから隠すために使います。例えばGoogle Play ストアに対してYouTubeを隠すと、Google Play ストアからはYouTubeが未インストールのように見えるというわけです。

Magisk本体のようにパッケージ名をランダムにすることができないアプリやLSPosedモジュールを隠すことで、Root権限を使うアプリ(Fake LocationやStorage Isolationなど)をあたかも使っていないように見せかけることができます。

v2系で開発終了がアナウンスされていましたが現在は主にTelegramでv3系の開発が進んでおり、記事執筆時点では3.0.5 Betaが公開されています。

v2系を使っていてv3系にバージョンアップする場合、事前にHMAのMagiskモジュールをアンインストールする必要があります。さもないとブートループに陥ると書いてありました。

DevOptsHide

指定したアプリに対して、開発者向けオプションを有効にしていることを秘匿します。Hide USB Debug Modeと組み合わせて使ったりします。

IAmNotADeveloper

こちらも開発者向けオプションを隠すモジュールです。こっちのほうが新しい。

Hide USB Debug Mode

指定したアプリに対して、USBデバッグを有効にしていることを秘匿します。DevOptsHideと組み合わせて使ったりします。

BootloaderSpoofer

Bootloaderの証明書の状態を偽装するようです。

You won’t pass MEETS_STRONG_INTEGRITY using this.

とのことですが、現状だと関係なさそうです。

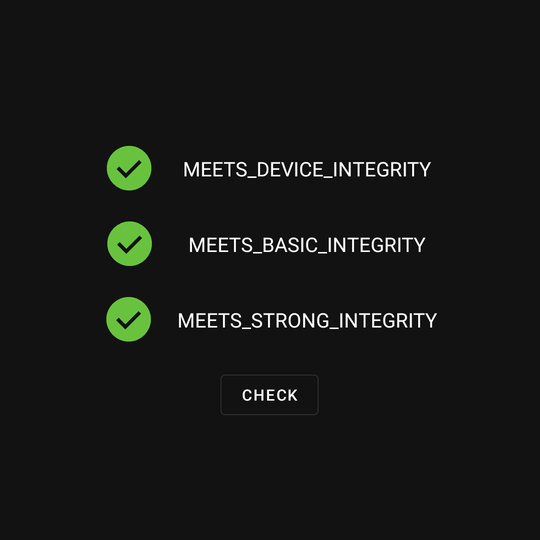

SafetyNet / Play Integrity のチェック

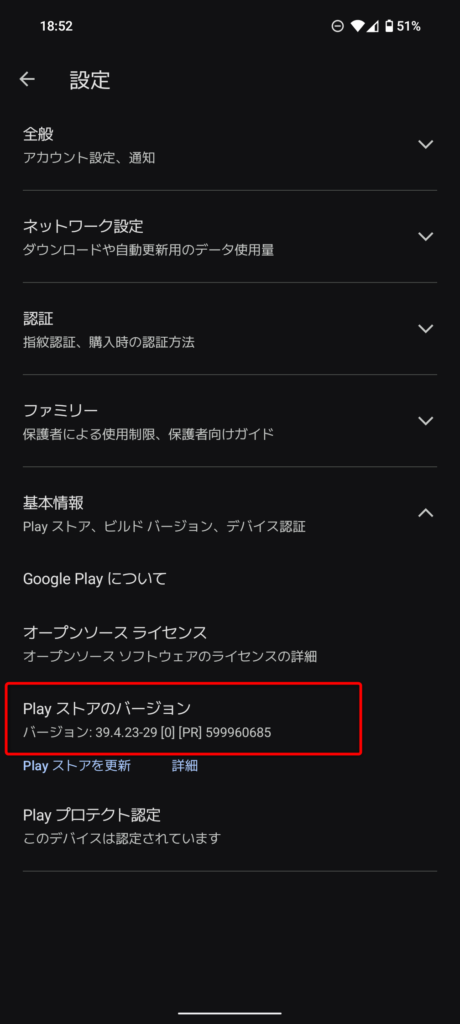

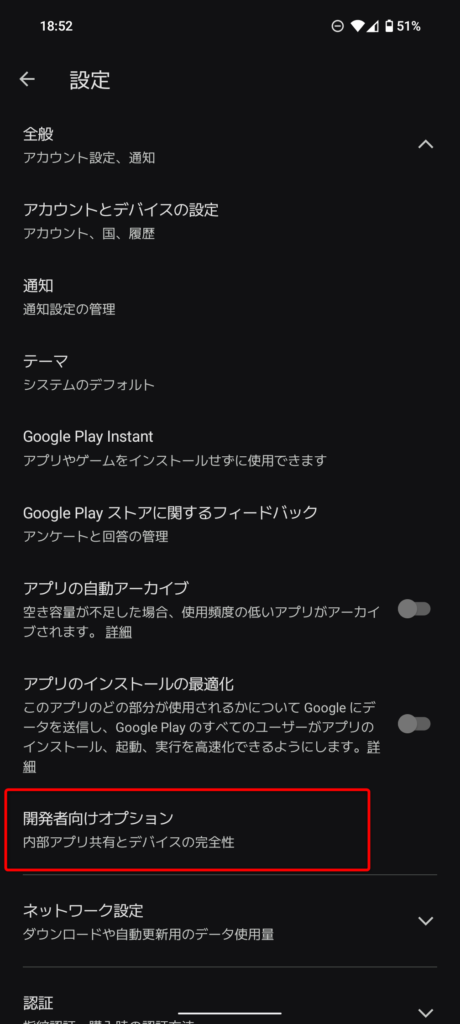

現在ではGoogle Play ストアの開発者向けオプションを有効にした状態でのチェックが一番いいと思います。

設定 → 基本情報 → Play ストアのバージョン を7回タップ すれば有効にできます。

有効にしたあと設定 → 全般に開発者向けオプションが出ているはずです。その中にPlay Integrityの完全性チェックという項目があります。

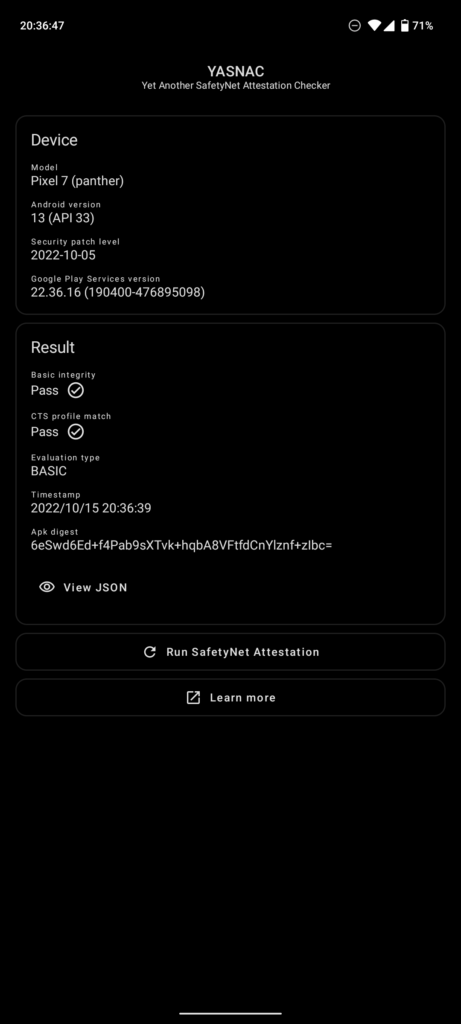

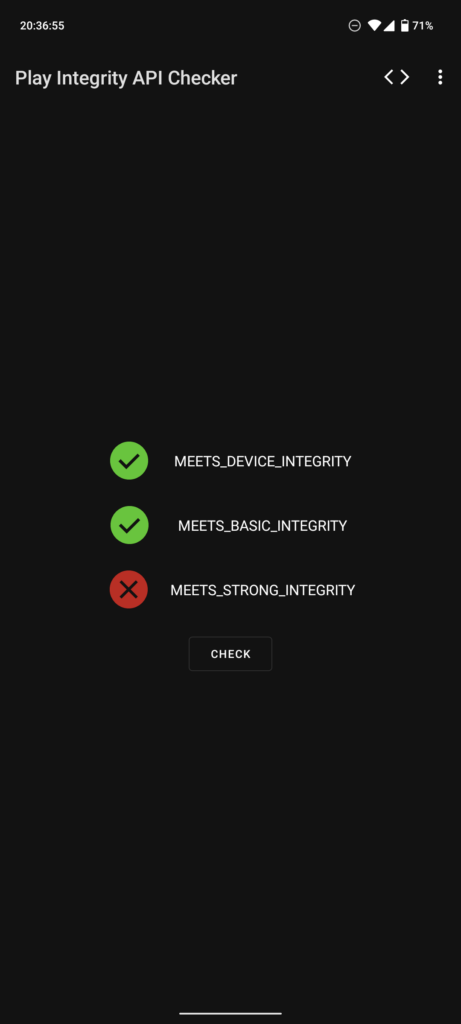

前項までのモジュール(その他以外)を入れて設定を行った場合のSafetyNet APIとPlay Integrity APIのチェック結果を紹介します。チェックには下記のアプリを用いました。

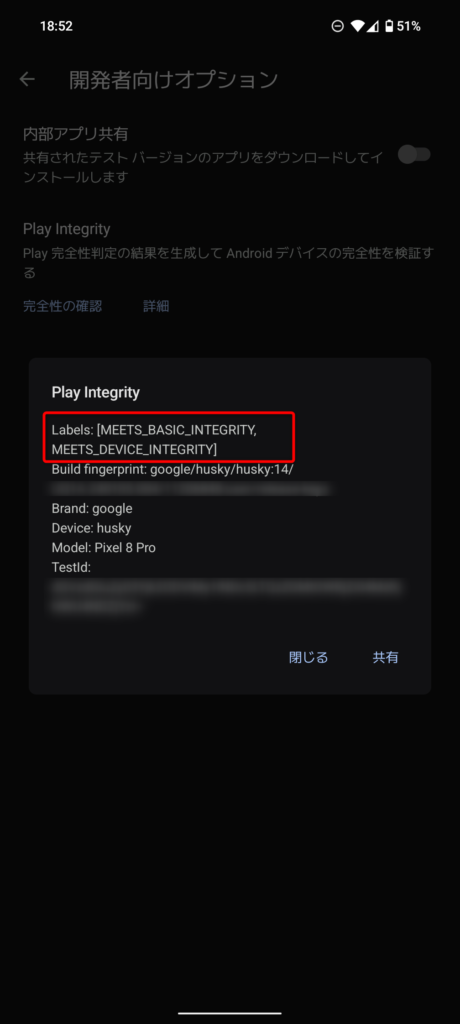

チェック結果

この状態でGoogle Walletなどが使えています。

YASNAC – SafetyNet Checker

Basic integrity: pass

CTS profile match: pass

Play Integrity API Checker

MEETS_DEVICE_INTEGRITY: pass

MEETS_BASIC_INTEGRITY: pass

MEETS_STRONG_INTEGRITY: fail

MEETS_DEVICE_INTEGRITYアプリは、Google Play 開発者サービスを搭載した Android デバイスで動作しています。このデバイスはシステム完全性チェックに合格し、Android の互換性要件を満たしています。

MEETS_BASIC_INTEGRITYアプリは、基本的なシステム完全性チェックに合格したデバイスで動作しています。このデバイスは Android の互換性要件を満たしておらず、Google Play 開発者サービスの実行を承認されていない可能性があります。たとえば、認識されていないバージョンの Android を搭載している、ブートローダーがロック解除されている、メーカーによる認定を受けていない、などの場合があります。

MEETS_STRONG_INTEGRITYアプリは、Google Play 開発者サービスを搭載した Android デバイスで動作しており、システム完全性の強力な保証(ハードウェア格納型のブート完全性保証など)が存在します。このデバイスはシステム完全性チェックに合格し、Android の互換性要件を満たしています。

カスタムROMやカスタムKernelについて

最近になってGoogleはカスタムKernelに対して規制を行い始めているようで、カスタムROMやカスタムKernelを使用している状態だとBAN対象となってMEETS_DEVICE_INTEGRITYがパスできないことがあるようです。

たとえばPlay Integrity Fixで同じFingerprintを使っていても、MagiskではパスできるのにKernelSUやカスタムROM環境下ではパスできないということが発生しています。

KernelSUでboot.imgにパッチを当てても対象となってしまうらしく、よほどの理由がないかぎりはMagiskでinit_boot.imgにパッチするほうがパスできるはずです。

まとめ

この記事はAndroid 14が動いているPixel 8 Proで検証した結果を元に執筆しています。今後も変更があれば記事を更新するので、動作しなくなってしまった場合は確認してみてください。

コメント時の注意

◯◯というアプリが起動しませんというコメントが増えています

アプリ名を言われただけでは特定できないものも多いので、コメント内にストアのリンクかパッケージ名を記入してください。

また必ずしも私の環境でチェックすることを保証するものではありませんし、チェックするにしてもこの記事で紹介している方法以外のことを試すつもりもありません。

基本的に私が普段から使っているアプリ以外は確認できません。特に銀行のアプリなどは口座を持っていないと確認することが困難です。

私はスマホでゲームをしないので、ゲームアプリの検証はしませんのでご注意ください。

(サイズが大きく手間がかかることが多いので)

機種、OSの詳細なバージョン、カスタムROMなのかどうか、MagiskやKernelSUのバージョンや設定しているオプション、使っているMagiskモジュール、LSPosedモジュール、DenyListの中身、MomoやApplist Detectorなど類するアプリでのチェック結果、Play Integrityの結果など、提供できる情報は小出しにせずすべて提供してください。

その他一般的なルールとして、自分でどんなことを試し、なにが駄目だったのか、期待する結果はどのような状態なのかをはっきりとさせてください。

起動しません動きませんではなく、正常に起動した場合どうなるのか、現状だと起動すらしないのか、あるいはエラーのダイアログが出て強制終了するのか、詳しく書かないとこちらで確認できません。

決済であればアプリでチャージが成功したかどうか、他端末で残高を読み取れたか、具体的に決済に成功したかどうかなど、詳しい情報が必要です。

ここはサポートフォーラムではなく、ただのブログの記事に過ぎません。

ルールが守られていない場合はコメントは承認せず記事に反映しない、あるいは削除することがあります。

強めな表現なのはいくら書いてもルールが守られないためです。

コメント欄は善意で運用しています。誠意あるコメントにはこちらも誠意を尽くして対応しますが、今後も質の低いコメントが続く場合はコメントを閉鎖します。

コメント

ゆうちょ通帳アプリはだめですが他の方法はありますか?

Pixel 7の2023/01アップデートにて、ゆうちょ通帳アプリの確認をしてみました。

MagiskのDenyListとHide USB Debug Mode (+LSPosedの対象)にしただけで起動できました。

もう一度お試しくださいませ。

root化でおサイフケータイ系のアプリが正常に使用できますか?

おサイフケータイおよびGoogle Payに「iD」「QUICPay」「Suica」「PASMO」「nanaco」「楽天Edy」を登録し、各公式アプリも入れていますがすべて使用できています。

またPayPayなどのQRコード決済アプリも使えています。

ありがとうございました!

今やってみました、suicaできるのですが、IDはできません。

iDというのは公式アプリのことでしょうか?

それとも実際に決済をするときにエラーになりますか?

クレカ会社によってはアプリが違うかもしれませんが、僕は以下のもので確認しました。

https://play.google.com/store/apps/details?id=jp.id_credit_sp2.android&hl=ja&gl=US&pli=1

使用端末やOSのバージョン、Root関連で入れているアプリなどを教えていただければ、もう少し分かるかもしれません。

Google Payのクレジットカード登録及びNFC決済は利用できるようになりました。助かりました!

機種:OnePlus Ace pro

OS: OxygenOS13.1 (Android 13)

お役に立てたようで良かったです!

safetynet-fix v2.4.0-MOD_1.3リリースされたので記事を更新していただけると助かります!

コメントありがとうございます!

時間あるときに記事更新させていただきますね!

galaxy S21 ultraを使っているのですが、NFCの機能がグレーアウトしておりオンに出来ません…

SafetyNetもPlay Integrity APIも記事の通りに合格できています。

アプリは起動するのですがNFCが使えないため非接触決済のみ使えない状態です。

アンロック、あるいはRootを取った時点でNFCは使えていたのでしょうか?

NFCそのものが無効になってしまうケースは私自身は経験したことがありません。

またキャリア版なのかSIMフリー版なのかによっても変わってくると思いますので、もう少し情報がないとなんとも言えない状況です。

アンロックした時点でグレーアウトしてたと思います。

ドコモ版です。

私はキャリア版のスマホはまったくと言っていいほど使っていないので、知見がなくお役に立てそうにありません。申し訳ないです…

一般的な問題の切り分け方法としては、再ロックしてもかまわない環境なら再ロックしてNFCを確認してみる、などでしょうか。

アンロック前には使えていたのなら、メーカーや機種によって何らかの制限がかかっているかもしれません。

開発者向けのDiscordでこのような発言がありました。

Galaxyは国内版でもBLU出来るしカスタムROM入れたりroot取れますが、Knoxと純正ROMではNFC死ぬのが難点。だそうです。

ミラティブと言う配信アプリが不正端末検知してしまうのですが

どうしたら回避できますか?

ミラティブをインストールしてみましたが、私の環境では問題なく動作しています。

そもそも起動しないのか、どこかのタイミングで警告ダイアログが出るのか、検知されてると判断した動作が分からないと調べられませんね…

私の環境で動作しているということは、手順のどこかがうまくいっていないということになります。

中華xiaomi13proにEUロムを焼いてます。

それでもおサイフケイタイが使えずにGpayも使えません。

どうすればいいですか。

Xiaomi 13 ProはそもそもFeliCaに対応していません。

FeliCaは日本独自の規格ですので海外スマホでは使えません。

国内に流通してるSIMフリーモデルですら使えないものはけっこうあります。

おサイフケータイが使えないのはそのためです。

ハードウェア的に未対応なので使えるようにする方法はありません。

三井住友カードが使えません。

上記のやり方はやっているつもりなのですが…

可能であればご教示願います。

VPassというアプリですか?

そうであればログイン or 新規登録の画面まで進めましたが、使えないというのは起動すらできないということでしょうか。

普段使っているアプリではないので、もう少し細かく情報をいただければと思います。

CN版のxiaomi13proにEUロムを焼いてます。

普通にGpayは使えますが、やはりfelicaがないためSuicaが使えません。

なにか方法はありますか?

残念ですがありません。

FeliCa対応のスマホに買い換えてください。

どうしても使いたいのならRakuten Miniみたいな小さくてFeliCa対応のスマホを併用するのも手だと思います。

私の環境でトーラムオンライン、NEWSTATEの2つのアプリが起動不可となってしまいます。

恐らくMEETS_STRONG_INTEGRITYをパス出来ないことが原因だと思いますが、もし何か分かることがあれば教えて頂けると幸いです。

私の環境でもトーラムオンラインは起動時の改竄チェックで引っかかってしまいました。

(NEWSTATEについてはアプリサイズが大きいため未検証です)

マイナポータルアプリはMEETS_STRONG_INTEGRITYをチェックしているアプリとして分かりやすいですが、先のゲームふたつもそれを見ている可能性は大いにあります。

現状MEETS_STRONG_INTEGRITYを突破する手立てはないので、アンロックしていないデバイスでプレイする以外の方法はないかもしれません。

先日バグを突いてMEETS_STRONG_INTEGRITYをパスする方法も公開されたのですがすぐに塞がれてしまいましたね…

久しぶりにAndroid触る際に大変参考になりました。ありがとうございます。

1つ追加情報として、USNFmodの作者が後継として勧めていた「PlayIntegrityFix」をお伝えしておきます。

https://github.com/chiteroman/PlayIntegrityFix

情報ありがとうございます。

僕も最近はPlay Integrity Fixを使っていまして、記事のほうが追いついていませんでした。

のちほど反映しておきますね!

詳しい作業内容の紹介、ありがとうございます。

こちらの記事に従って作業をした結果、三井住友銀行アプリ、Vpassアプリは無事に使えるようになりました。

Googleウォレットも、VISAのタッチ決済も問題ないみたいです。

ただ、Vポイントアプリだけが起動できません。

起動させると、「セキュリティポリシーによりご利用の端末では本アプリは起動できません。」とのメッセージが出てログイン画面にも到達できません。

対策がわかれば教えていただきたいです。

記事がお役に立てたようで何よりです。

VポイントアプリについてはV1.9.0へのバージョンアップによりチェックが厳しくなったというコメントが某掲示板にありました。

原因がはっきり分かるわけではないのですが、DenyListなどに追加後一度アプリデータを消して起動し直して、それでも駄目な場合はもっと別の対策が必要になるかもしれません。

Magisk alphaなど他の派生Magiskを使ってみるのもひとつの手です。

ストックROMを使っているのかカスタムROMを使っているのかにもよるみたいですね。

Vpasアプリで質問を投げたのです。

その後、いろいろ試しましたがやっぱりだめでした。

データをワイプしての初期化(工場イメージを焼き直し)でもダメでした。

それどころか、GoogleウォレットにVISAカードを登録できないようになってしまったです。

Gooleウォレット周りに対策が入っているみたいです。

困ったなぁ。。。

昨晩の話ですが私のPixel 8 ProもMEETS_DEVICE_INTEGRITYが一時的に通らなくなり、結果としてGoogle Walletが使えなくなる事態になりました。

近日中にPlay Integrity Fixの更新が来るみたいなので、それで改善されるといいなーと思っています。

ちなみに現行のPlay Integrity Fixに自分でデバイスのFingerprintを用意してパスさせることもできます(私はそうしました)が、残念ながらブログのような公開場所で言及することができません。

気になるようでしたらPlay Integrity FixのTelegramをご覧になってはいかがでしょうか?

>Play Integrity FixのTelegramをご覧になってはいかがでしょうか?

いつ頃の投稿になりますか?

マイナポータルアプリでログインしようとしたところどれを試してもroot化ではじかれるのでMEETS_DEVICE_INTEGRITYをPassできるようにして試してみたいなと思っているのですが…

現時点で最新の14.2でもPassしないですか?

今DEV版という形で独自のFingerprintを適用できるバージョンが公開されているので、それを使い /data/adb/pif.json に適切なものを設定するとDEVICEまでならPassできるはずです。

残念ながらどのFingerprintならPassできるという情報までは持ち合わせていないので、僕もTelegramのログをその都度検索したり流れを追ったりしている状況です…たまにpif.jsonの内容を貼ったりしてる人がいるのでコピペしてみたりという感じで。

https://dumps.tadiphone.dev/dumps こういうところで公開されているものもありますが、すぐにBANされてしまう可能性が高いので手持ちの古いデバイスから抜いてくるほうが確実かも?

ちなみにマイナポータルはSTRONGをPassしないと起動できません。FeliCa関連を隠せば機能制限はありますがDEVICEまででも起動はできます。

>現時点で最新の14.2でもPassしないですか?

Passしないです…アプリ起動はできますが、ログイン画面にてRoot化によるセキュリティ低下を理由に拒否されてしまいます。

DEV版の使い方など解説されているページ等はございますか?

>現時点で最新の14.2でもPassしないですか?

Passできないです。

一度DEV版をインストールして、fingerprintを適用した後試してみたいと思います。

今のところ日本語での解説ページはここが一番詳しいと思いますが、最新の情報はTelegramを確認するようしてみてください。

https://note.com/forsaken_love02/n/n544b7945396c

うまくいくことを願っています!

pif.jsonというのはbuild.propから取り出すと思うのですがPixel Flasherというソフトを使わないと作成できないのでしょうか?スマホのみで完結はしないのでしょうか?

直接build.propを覗きに行ってもいいと思いますし、adb shellでデバイスに入って

cd /sdcard/

すれば /sdcard/build.prop に書き出されると思います。getprop | sed 's%\[\(.*\)\]: \[\(.*\)\]%\1=\2%g' > build.prop

スマホのみだとRoot権限がいるかもしれませんね。

XDAのPIFのスレッドもご覧ください。

ありがとうございます、何度もすいません。

あれから色々試したのですがGoogleplayのPlay Integrityテストで自分の端末の情報から変化がありません。

偽装が成功すれば突破のいかんに関わらず一応は変化があると思うのですがどうなのでしょうか?

また、pif.jsonで上手くいっていないっぽいのですが編集端末やソフト、文字コード等の設定教えていただけると助かります。

Playストアの開発者オプションからチェックしてますが、僕もデバイス情報はhuskyのままです。

なのでPlay Integrityの状況だけ見てればいいと思います。

テキストファイルなのでなにも難しいこと考える必要はないです、文字コードUTF-8であとはテキストエディタならなんでも大丈夫です。

huskyというのは初期値ですかね?

以下の場合はpif.jsonを書き換えてもLabels以外は変わらないという認識でよろしいでしょうか?

Labels: [MEETS_BASIC_INTEGRITY] Build fingerprint: ******

Brand: google

Device: cheetah

Model: Pixel 7 Pro

huskyはPixel 8 Proのコードネームです。

パスしている項目以外はデフォルトから変わらないと思います。

playintegrityのバージョンを正規のものにしたら治りました…

ホントに疲れました…

とりあえずなんとかなったみたいでよかったですが、アンロックしてRootを取って使うというのはそういうことです。

面倒くさく煩わしい作業をしたくないのであればアンロックせず純正のまま使うべきです。

現在使えるFingerprintを探しているのですが、

Pixel7で使用する場合は同じPixelシリーズでないと不具合などがでることはございますか?

特にそういった制約はないはずです!

かしこまりました!

ご教示ありがとうございます!

いつも拝見させて頂いております。

■下記2点についてご質問です。

1.shamikoモジュールがインストール失敗となる

Shamiko-v1.0.1-300-release.zip

上記をインストールしようとしても失敗になります。

また、LSposedについてはv1.9.2(7024)を導入済です。

2.magiskを隠すが出来ない

隠すを押すと、「不明なアプリをインストール」という画面になります。

■上記2点についてご教授頂けますと幸いでございます。

なお、動作環境は下記となります。

Xiaomi13Ultra

中国ROM

magisk 26.4

Zygisk 対応

お忙しい中恐縮ではありますが、どうぞよろしくお願い申し上げます。

1. Shamikoについて

インストール時のログは確認できますか?

最新版はMagiskのCanaryでないとインストールできないかもしれません(26404以降)

ShamikoについてはLSposedは直接関係はないので問題ないと思います。

2. Magiskを隠す

不明なアプリをインストールするのを許可する画面ですかね? そしたらMagiskからのアプリインストールを許可すれば大丈夫です。オンにして戻ればインストールが開始されるはずです。

もし駄目そうならまたコメントくださいね。

早速のご返信、ありがとうございます!

1. Shamikoについて

Please install Magisk Canary(>26404)

とありました。

つまり、かなで様が仰るように「Canary」が必要だということですよね。

https://androplus.org/entry/magisk-canary-old-version/

↑初心者ながら調べて出るのはこのサイトです。

つまり、magiskの入れ直しが必要になるということでしょうか。

もしかなで様による代替案がありましたらご教授お願い申し上げます!

※ごめんなさい、本当に一からBLOGを読み漁ってここまでの環境にしたので知識がないです

2. Magiskを隠す

insert sim card try agein.

と表示が出ました。

つまり、simを入れて再度やれば問題なさそうです!

ありがとうございます!!

■目的

・coke onアプリ、Vpass、みずほ銀行アプリ、paypay、ドラクエウォーク

上記が動くことが確認出来れば13 Ultraに完全に移行させたいなと。

※アプリ名を申し上げても個別対応は難しいことは承知しております

そのためには、Shamikoを導入してDenyリストで隠す必要があると。

そこまでは理解出来たので、まずはShamikoからだと思ってご連絡差し上げました。

大変恐縮ですが、どうぞ、よろしくお願い申し上げます。

MagiskのCanaryについては、ちょっと分かりづらいんですがリポジトリトップの

https://github.com/topjohnwu/Magisk

Downloadsセクションの【Magisk Canary】というバッジをクリックするとDLできます。

StableからCanaryにアップデートする場合はそのままインストールできた気がします(僕はいつもCanaryを最初から入れてしまうので…)が、もし駄目そうなら一度Magiskアプリをアンインストールしてから入れ直してみてください。

隠すについてはSIMがないと駄目なんですね。

おそらくXiaomiのROMがそのような作りをしているのかな?

あまりXiaomiの端末を触ったことがないのでアドバイスできることが少なく申し訳ないです。

私のPixel 8 Proの現在の環境(Magisk Alpha)ではCoke On, PayPayについては動作しています。

Vpassは以前ログイン画面までは進めましたが、アカウントを持っていないのでそれ以降の確認はできていない状態です。

みずほのアプリは「みずほダイレクト」ですかね? 確認したところDenyListに入れてHide My Applistで諸々隠し、Hide USB Debug Modeでデバッグモードを隠せば起動できました。

ただし検知状態を記憶するみたいなので一度「デバッグをOFFに…」みたいなダイアログ出ちゃったらアプリのデータを消せば起動できるようになるみたいです。

DQウォークもみずほと同じく準備した状態で起動したらタイトル画面まではいけました。こちらも一度検知してしまうとデータを消さないと起動できないかも?

できないことはないと思いますので頑張ってみてください!

ご返信頂きありがとうございます!

早速試してみましたのでご報告です。

■magiskを隠すことについて

こちらはおかげさまでsimを入れることで完了しました。

ありがとうございます!

▶ちなみに、隠す×Denyリスト=Coke onは起動不可でした。

アプリID名さえも出てこずに起動画面で弾かれています。

Shamikoが必須なのかと、そのためにはCanaryが必要なのかなと思っています。

■Magisk Canaryについて

app-release.apk

↑をダウンロード完了しましたので後は導入だけです。

とはいえ、magiskを入れる際にとても不安だったので、いくつか確認させてください。

1.Magisk Canaryはそもそも既存版と何が違うのでしょうか?

・下記などを参照していましたが、何かカスマイズ性に幅が広がるとかそのようなイメージですか?

https://mitanyan98.hatenablog.com/entry/2021/12/29/132317

当初はmagiskでroot化することで、Xiaomi13Ultraを日本語化することが目的でした。

そのため、下記URLを参照してモジュールを導入済です。

https://androplus.org/entry/xiaomi-miui-cn-japanese/

それが叶ったので少し欲が出て来て今に至るのですが、そもそもmagiskでどこまで利便性というか恩恵が受けられるかがイマイチ理解出来ていません。

もしかなで様がroot化で得られた恩恵が有りましたら合わせて知りたいです。

※ちなみに某動画用にRVXとInner Tune(こちらはroot必要なしですが…)は導入済みでこれは衝撃でした!

2.Magisk Canaryの導入はKernelSUと同じ手順なのでしょうか?

私は、下記のURLを参照して導入を進めさせて頂きました。

https://mitanyan98.hatenablog.com/entry/2023/05/03/143941

個人的に少し骨が折れる作業ですので、手順だけは確認したいなと。

お忙しい中大変恐縮ではありますが、どうぞよろしくお願い申し上げます。

URLがスパム判定されていたようで、承認が遅くなって申し訳ありません。

> Magisk Canaryはそもそも既存版と何が違うのでしょうか?

Canaryビルドは安定リリース前のバージョンです。

最新の実装を試すことができますが、動作が不安定になる可能性があったり頻繁にバージョンアップされたりしますので、安定版より多少はリスクがあります。

ただし最近はShamikoもCanaryバージョンを要求してきたりしますので、普段使いにCanaryでも問題ないかな…という印象です。

Rootを取ることでなにができるかというとさまざまですが、SwiftBackupでバックアップを取ったり、システムフォントを変更したり、シャッター音を無効化するモジュールを使ったり、充電制御やTaskerでの自動化の幅を広げたり…と雑多ではありますが恩恵は色々あります。

Androidを使っていて不満が出たときにそれを解決する選択肢が増えるのが個人的に一番のメリットかなと思います。

> Magisk Canaryの導入はKernelSUと同じ手順なのでしょうか?

パッチしたイメージを焼くという点では同じですが、パッチの手順などは違いますので同じとは言えないと思います。

参照記事はあくまでMagiskを焼くために元のboot/init_bootを取得する方法として、KernelSUを使っているようです。この方法であればファクトリーイメージが公開されていないデバイスでもバックアップを取ったりMagiskでパッチを当てることができます。

もちろんKernelSUでRootを取ってそれで運用するというのもアリだと思いますが、KernelSUは新しい方法なのでMagiskのほうが情報が多いですね。

現在、クレジットのタッチ決済が使えない状況になってます。

GoogleがFingerprint対策をしているとのことですが、自分独自でFingerprintを用意しないとだめのな状況なのでしょうか。

Fingerprintの作り方が分からないので詰んでます。

PlayIntegrityFixはFingerprintの同梱をやめてしまったので自分でpif.jsonを用意する必要がありますが、pif.jsonを自動でダウンロードして試すことができるモジュールもあるみたいです。(動作確認したわけではないので自己責任でお願いします)

https://github.com/daboynb/PlayIntegrityNEXT

https://github.com/x1337cn/AutoPIF-Next

もし自分でFingerprintを探すのが難しい場合は試してみてはいかがでしょうか?

情報ありがとうございます。

おかげさまで、無事にタッチ決済が出来てるようになりました。

後は、Vpassアプリですね。

ログイン画面までいって不正終了してしまう。

決済できるようになったみたいでよかったです。

VpassアプリですがMagisk Delta(Kitsune Magisk)でMagiskHideを有効にしたところログインすることができました。(Shamikoは不要)

通常のMagiskでもShamiko併用ならできると思うのですが、派生Magiskも試してみる価値はありますね。

DenyListを適用するとVpassにはログインできる状況になってます。

Shamikoの問題なんですかね。

Vpass使う時だけDenyListの適用をするとかして使い分けるしがないかな、

ノーマルMagiskで試したことがなかったのですが、使用頻度が高くなければ運用でカバーするのも手ですね。

余裕があればKitsune Magisk(Magisk Delta)やKernelSUなども試してみるといいかもしれません。

イープラスのアプリが起動後しばらくするとroot検出して落ちるようになってしまいました。https://play.google.com/store/apps/details?id=jp.eplus.android.all.app

Oneplus8TにカスタムROMのPixelPlusUI3.10を入れて使ってます。

root対策で行ったのは下記です。

・magisk27001

・shamiko1.0.1

・Play Integrity Fix15.7.2

→15.5ではMEETS_STRONG_INTEGRITYのみ×、15.7.2ではオール×でした。15.5でもイープラスはダメ。

・Deny Listを適用のチェックなし

・Deny Listを構成に追加

・Hide My Applistでブラックリストにroot関連とxposedモジュールを追加してイープラスアプリに適用

・DevOptsHideはシステムフレームワークのみチェック

・Hide USB Debug Modeに追加

・IAmNotDevelopper1.2.0

FPは何も変えてないです。

→アドバイスお願いします。

しばらくすると、というのは具体的にどのくらいの時間経過でしょうか。スプラッシュスクリーンで落ちるのか、それとも起動できるけど唐突に落ちる挙動ですか?

僕の環境だとなにも対策してないと白背景にイープラスのロゴ画面がしばらく続いたあと、Root検知を通知して落ちたりしましたがこの状態でしょうか?(プライバシーポリシー同意の画面) フリーズのような動作になったりもしました。

Pixel 8 ProのストックROM環境にKitsune Mask(Magisi Delta)の環境ではMagiskHideのリストにイープラスを追加するだけで起動できログインや各講演の詳細を見ることができています。Hide My Applistなどは特になにもしていません。

通常のMagiskでいうとDenyListに追加してShamikoを併用した状態に相当するかと思います。

crDroidを導入したPixel 5a(Kitsune Mask)でも起動できているのでカスタムROMかどうかは見てなさそうです。

通常のMagiskで確認が取れていませんが、Magiskをうまく隠せていない可能性がありますのでご確認ください。

検知状態が残っている可能性もあるので再インストールも試してみるとよいと思います。

Google walletにどうしてもクレカの追加が出来ません…

カード発行会社の利用規約の同意画面までは行けるのですがその後「エラーが発生しました もう一度お試しください」となり追加が出来ない状態です。

この記事に書いてある対策+PlayIntegrityNEXTでfingerprintの書き換えを行いました。

MEETS_DEVICE_INTEGRITY

MEETS_BASIC_INTEGRITYは通っています。

アドバイスよろしくお願いします。

MEETS_DEVICE_INTEGRITYまで通っているのであればWalletへの登録はできる認識でいました。

直面したことがないのでたしかなことが言えないのですが、クレカ以外のたとえばSuicaなどは登録できていますか?

もしお持ちであれば他のクレカでも試してみるといいかと思います。

カード会社により異なると思いますがSMS認証などまでは進めていますか? カードのブランドなど教えてもらえるともう少し分かるかもしれません(VISAタッチとしての登録なのか、iDなのかQUICPayなのか、など)

Felicaに対応していないのでsuicaなどは検証できておりません。

カードは三井住友のNLゴールドでVisaタッチとして登録しようとしております。

SMS認証は通っています。

タッチ決済に対応しているカードが同じく三井住友のLINE payカードしか無く、カード会社によって反応が変わるのかはわかりません。

LINE payカードでも同様のエラーが出ます。

なるほど! FeliCa非対応機種だったんですね。

SMS認証まで通っている、かつ別のカードでもエラーになるのであれば、やはりデバイスに登録する段階での話になってきそうですね…🤔

初期化して問題なければWalletのデータを消してみる、あるいは端末そのものの初期化や非Root時に登録できるか試す、などが考えられます。

VISAタッチを使っていないためお力になれず申し訳ないです…

知恵袋にこんな情報がありました。

https://detail.chiebukuro.yahoo.co.jp/qa/question_detail/q14287034219

VpassアプリからVISAタッチ用のバーチャルカードかなにかを発行するんですかね?

物理カードの情報そのままだとiDになってしまいFeliCa非対応で登録できないとかあるかもしれません。

https://detail.chiebukuro.yahoo.co.jp/qa/question_detail/q14289472854

VpassアプリからVISAかiDどちらで登録するか選べるのでiDになっているということは無いと思います。

私の端末がXiaomiの12s ultraでカスタムromも入れているのでそちらが関係しているかもしれません…

でしたらその可能性はなさそうですね。

Xiaomi機やそのカスタムROMについてはほとんど触ったことがないのでこれ以上助力することはできないかもしれません…ミ田さんのところのDiscordサーバーで相談してみるのはいかがでしょうか?

https://mitanyan98.hatenablog.com

romをアップデートしたら追加できました!

ありがとうございました。

ここの記事を参考に動くようになりました。ありがとうございます。

昔インストールしたアプリが、Playストアで対象外になってアップデートできなくなってしまっているのですが、回避策があればご教示ください。

こういうのはAPKを別端末から抜いて入れるとか、APKmirrorなどから入れるとか

そういうのしか対処方法はないんですかね。

1回投稿エラーになったので、類似の投稿があれば反映の際に削除いただきたく

よろしくお願いします。

お役に立てたようでなによりです。

アプリ側で対象のOSバージョンや環境などを絞っているのだとすれば、デバイスの偽装をすればインストールできるようになるかもしれません。

ただ条件が分からないのでもしAPKを移したりしても差し支えないアプリであれば、そのほうが手っ取り早いかもしれませんね。

デバイス偽装ツールは以下のようなものあるようです。

日本語の情報少ないなぁと思って悩んでしました

MagiskHide Props Config

GLtools

その後、いろいろ試行錯誤した結果、Googleのシステム系のサービスをdenylistに追加したら、アップデートはできるようになりました。

ご迷惑をおかけしました

そういえば最近すっかり使わなくなっていましたがMagiskHide Props Configなどもありましたね!

DenyListに追加でアップデートできるようになったとのこと、よかったです。

すると機種の判定ではなくPlay Integrityやらそのあたりの関係だったのかも。

三井住友銀行アプリのワンタイムパスワードを表示する時に一旦ブラウザ(Chrome)が立ち上がるのですがそこに「ご利用の端末のセキュリティレベルが低下しているため、本アプリはご利用いただけません。」と表示されるため使えないのですが何か解決策はないですか?

ちなみにアプリの起動やその他の機能はすべて使用できます。

三井住友銀行は利用していないため確認が取れず、詳細について検討がつかなくて申し訳ないです。

ブラウザが立ち上がるとのことですが、そのメッセージはブラウザ内に表示されるものですか?

アプリの更新によりDenyListで選択できる項目が増えることがあるので、MagiskのDenyListを一度確認してみていただけますか?

ブラウザに表示されます。銀行・Chromeともには最新バージョンでDenyListは既に追加済みで銀行は選べる項目が一つだけでした。

Chromeも追加してみましたが変わりませんでした。

むむ…そうなると手元で確認できない以上これより踏み込んだアドバイスができなさそうです。

軽くググりましたがワンタイムパスワードの表示時に…というのは出てこなかったので、最近の更新でそのような動作になったのかもしれません。

ちなみにMagiskは公式ですかね、参考までにバージョンや使っているモジュール(LSPosedのものも含め)など教えていただけますか?

Magisk27.0

LsPosed1.9.2

です。

いえ、それだけではなくMagiskとLSPosedで使っているモジュールも教えてください。

それからコメントはスレッドにまとめてください。

Magisk

Zygisk-LSPosed v1.9.2

Play Integrity Fix v15.9

Shamiko v1.0 (290)

LSPosed

BootloaderSpoofer 3.8

IAmNotADeveloper 1.2.0

Hide My Applist 3.2

デバッグモードはOFF

もしMagisk Deltaなどに変更できそうであればDeltaやAlphaといった派生Magisk、あとはKernelSUなども試してみるといいかもしれません。

ちなみに「DenyListを適用」をONにするとどうなりますか?(追加だけではなく適用)

DenyListを適用をすると構成の意味がなくなるらしいのですがどういう意味があるのでしょうか?

DeltaやAlphaといった派生Magisk、あとはKernelSUは導入方法が分からないです。

まずはDenyListを適用してワンタイムパスワードが表示できるか確認してくださいという意味です。原因の切り分けをしたいだけですので試してみてください。

DenyListに追加してShamikoなどを使っても起動できず、DenyListを適用すると起動できるアプリも存在するようです。(プリコネ、DMM Booksなど。三田さんのDiscordより)

DletaやAlphaは本家と同じ方法です。KernelSUに関しては公式サイトのドキュメントをご覧ください。

適用してみましたが駄目でした。

言われたことをただ試すだけではなく、もっと踏み込んで積極的に情報を開示してくれないとなんのアドバイスもできないです。

機種は? OSのバージョンは? カスタムROMですか? MomoやApplist Detectorやその他の類似アプリの結果はどうですか? 提示できる最大限の情報をもらわないと協力できません。ここはサポートフォーラムではないので、僕が確認できないアプリのサポートはできません・しません。

情報は提供しています。派生Magiskを使う、KernelSUを使う、ZygiskNextやZygisk Assistantを使う、APatchを使うなど色々試してみてください。ドキュメントを読んでも分からない、英語が読めないなどであれば分かるまで熟読して試行錯誤してみてください。

使えないと困るアプリがどうしてもあるのであれば、サブ機を用意してRoot取らずに使うのが一番だと思います。

突然のコメント大変申し訳ありません。私はこういったAndroidデバイスの知識が全くないど素人ですので初歩的な質問になりますことをお許しください。

現在、中華Androidナビを使っていまして、AppleMusicのアプリをいストールして使用していましたが、つい最近AppleMusicの、アプリをアップデートしたことがきっかけで、root化されたデバイスでは使用できなくなりましたと言う警告文が表示されてアプリがクラッシュしました。私の方でAndroidのroot化をした覚えが無いので、製造過程でroot化されたものか、AppleMusicにそう認識されてしまった不具合なのかと思っています。

アプリの再インストールをやっても、デバイスの再起動をやっても改善されませんでした。

製造元に確認を求めても工場出荷状態にしてみてくれの一点張りでroot化の返答話の状態です。この度、コメント質問をしましたのは、デバイスの初期化をすことで、時間をかけて設定調整をしたDSPの設定値がバックアップ復元出来ないのは辛いので、root化を秘匿する方法をとりたいと思いご連絡した次第です。誠にお手数をお掛け致しますが、ご助言の程お願い申し上げます。

私がネットで見つけた記事ではAppleMusicのroot化規制はただ見つけるだけの簡単なものだから既存の方法で回避出来ると書いておりました。

何分初めての事でどのツールを使えば良いのかピンと来ておりません。

どうか宜しくお願い致します。

ナビのメーカーや型番などは分かりますでしょうか? またAndroidのバージョンなども分かるようでしたら教えてください。可能な範囲でかまいません。Amazonなどショップで扱いがあればそのURLを貼っていただいても大丈夫です。

まずはお使いのナビが本当にRoot化されているのかチェックするアプリを使って確認してみましょう。

・Root Checker

https://play.google.com/store/apps/details?id=com.joeykrim.rootcheck

Root化されているデバイスだったらRoot状態を隠す方法はもちろん使えますが、そもそもRoot化されていない状態でそれを隠す…というのは聞いたことがないというか必要性がないので情報を持ち合わせておらず…なのでまずはRoot化されているかどうかという前提を確認します。

次にSafetyNet / Play Integrity のチェックをしましょう。

・SafetyNet

https://play.google.com/store/apps/details?id=rikka.safetynetchecker

BASICとCTSがどちらもPassするでしょうか。

・Play Integrityについては以下を参考にしてください

https://lemu.blue/2133#toc17

Androidのバージョンにもよるらしいですが、Bootloaderがアンロックされていない状態であれば「MEETS_DEVICE_INTEGRITY」「MEETS_BASIC_INTEGRITY」「MEETS_STRONG_INTEGRITY」すべてがパスするはずです。ただ後述しますがApple Musicは「MEETS_STRONG_INTEGRITY」を見るような厳格なアプリではないと思います。

私もATOTOのAndroidナビを使っていますが初期状態でRoot化されているということはないようです。

今すぐ手元にないのでATOTOナビでは試していないのですが、試しにRoot化している私のAndroidスマホ(Pixel 8 Pro)にApple Musicを新規インストールしてみましたが何の対策も取らずにクラッシュすることなく起動できました。

とりあえず初期化しても解決する保証はないので最後の手段にしましょう。私の分かる範囲でサポートしますので進展があったら教えてくださいね。

夜分に失礼致します。

お世話になります。

突然の相談にもかかわらず、親身になって頂き本当にありがとうございます。

中華ナビですが、購入サイトはALIExpressでメーカーはOssuret Factory Storeです。型番はS5 AI AHDC2のAndroid12です。

以下に商品ページを添付します。

https://a.aliexpress.com/_oBwkNIq

購入して暫くして、サブウーファーの音質の不安定な状態が頻繁するようになって、メーカーサポートに相談した時に、圧縮ファイルを送ってもらいファームウェアのアップデートらしき作業は一度行いました。

かなで様が提案して下さった作業を試させていただきたいと思います。何分この手の作業をしたこともなく、Android端末を初めて使用したものですから知識も全くありませんのでご迷惑になるかと思いますが、何卒宜しくお願い致します。日中は仕事に出ておりますのでなるべく早く時間を見つけて作業を致します。

本当にありがとうございます。

メーカーですらDSPの調整情報を失いたくない旨をいくら伝えても親身に応えくれなかったので、かなで様の親切に触れ、なんとお礼を申したら良いか…本当に助かりました。

素人なもので余分なお手数をお掛け致しますが宜しくお願い致します。

製品情報を見てみましたが特にヒントになるようなことは読み取ることができませんでした。ちなみにGoogle Play ストアは初期状態で使えるようになっていましたか?

Google Play ストアが使える、というような表記がなかったので少し気になっています。

ナビ自体の初期化ではなく、Apple Musicアプリのデータ初期化(通常のAndroidであれば、設定 → アプリ → Apple Music → ストレージとキャッシュ → ストレージを消去)を試してみるのもいいと思います。あるいは単純に一度アンインストールしてから再インストールしてもいいでしょう。

ファームウェアのアップデートについてはアップデート後にすぐ問題が発生したのでなければ直接の関係はないかもしれません。OTA Upgradeと書いてありましたがWi-Fiなどに繋げてOSのアップデートがあるかどうか一度確認してみるといいかと思います。

Androidナビの場合はPCに繋げてどうこうするのが難しいので、私もATOTO S8 Ultra Plusという機種を初期状態のまま使っています。

先ほど試しにS8にApple Musicをインストールしてみましたが問題なく起動できています(再生したりサインインは試していません)。

通常のデバイスと勝手が違うのであまり適切なアドバイスができるか分かりませんが、問題解決のお手伝いさせていただきます。

かなで様

お世話になっております。

早速、お調べ頂きありがとうございます。

只今帰宅してナビを確認しております。

かなで様から質問にお答え致します。

GooglePrayストアですが、ナビを取り付けた当初から問題なく使えておりました。今も使えています。

AppleMusicのアンインストール、再インストールは行いましたがダメでした。インストールは出来ますが開くと直ぐに『 AppleMusicはroot化されたデバイスでは使用出来なくなりました』と表示されます。

写真です。

(URLを削除しました)

システムのアップグレードの項目も設定のシステムという所にあります。

写真を添付します。

(URLを削除しました)

Androidのバージョン

(URLを削除しました)

AppleMusicアプリのキャッシュ削除と、再インストールも今やってみたのですがやはりダメでした。

例の警告文が表示されます。

宜しくお願い致します。

なるほど、Google Play ストアは初期状態で使えたということですね。

また再インストールしてもNGだったとのこと、了解です。現状システムアップデートもなさそうですね。

画像もありがとうございます!(リンク先に個人情報が一部含まれていたのでのちほどURLを削除します)

引き続き先日ご案内した内容のご確認をお願いします。

申し訳ありませんでした。

新規コメントで送信してしまいました。

SafetyNetアプリでの画面です。

(URLを削除しました)

Root状態でなくてもSafetyNetのBasic integrityがパスできていないことが原因な気がします。通常システム改変を行っていなければBasic integrityとCTSをパスすると思うのですが、何らかの原因でパスできず起動できないと思われます。

Rootを取っていればBasic integrityをパスさせることは簡単なのですが…

場合によってはメーカーに対してこの写真を共有して追加の情報を引き出したほうがいいかもしれません。

かなで様

・Play Integrityについての画面です。

(URLを削除しました)

Play Integrityがひとつもパスしていないので、それが問題のようです。これがメーカーが提供している状態として正常なのかどうか、あらためて問い合わせてみることをおすすめします。

おそらくNetflixなどのアプリもインストールできないか、そもそもGoogle Play ストアで検索に出てこない状態だと思います。

代替手段としてBluetoothなどでスマホのApple Musicをナビで聴く、などは考えられますが、そうするとAndroidナビのメリットが薄まってしまいますよね…

かなで様

ありがとうございます。

そうなのですか…

メーカーのサポートでは、こちらがroot化のことを聞いても一切答えず、技術者の提案はファクトリーリセットをしてみてくださいと提案してくるばかりで会話にならない感じなんです。

しかしroot化されていないで何らかの不具合となると、メーカーに問い合わせして進展なさそうでしたら初期化するしかないのでしょうか…

ルートを取るとパス出来るとありましたが、やはり簡単では無いのでしょうか。

申し訳ありません。

メーカーの返答が手に取るように分かってしまって…

申し訳ありません。

返信に気づきませんでした。

ネットフリックスは今インストール出来ました。

(URLを削除しました)

Bluetoothで音楽を聞いたら良いのですが、中華ナビを買った理由かサブスクで使用しているAppleMusicのMusicvideoを車で再生したいと考えてだったのです。

んん~~! NetflixがインストールできるならApple Musicそのものの問題な気もするなあ…🤔

問題となったApple Musicのアップデートはいつぐらいの時期ですか? Play ストアのレビューで他機種でもいいので同様の現象が発生していないか調べるといいかもしれません。

https://play.google.com/store/apps/details?id=com.apple.android.music

と思ってこちらで調べたところ以下のレビューがありました!

> 2024/4/13編集。 再び「root化云々」で使用不可に。楽曲データのダウンロード半ばで、心が折れましたが、ファームウェア更新で解消されました。同じ現象が現れないことを祈ります。 2024/3/27のアプデ後、Android13のスマホは時間が掛かっても、何とか起動出来るようになりましたが、アプデ前、問題無かったSONYのDAPもライブラリの読込みに、かなり時間が掛かるようになってしまいました。また、SHANLING製DAPは「root化されたデバイスでは利用不可」の表示が出て、使えなくなりましたが、代理店サポートに案内の「AppleMusic ver.4.7.0が実行出来ない問題について」の手順で解決しました。但し、端末初期化したので、データを全て入れ直します。

> ATOTO A6 PROで使っていたら突如root化云々の表示が出てきて使用不能に。 root化していない端末でroot化されたって出てきてもうどうしようもないからサブスク解約検討

Apple Music V4.7.0が実行できない問題について

https://musinltd.com/portal/article/index.html?id=727

こちらにひとつ前のバージョンのapkファイルがあるので、これをインストールしたら起動できるかもしれません。ただしストア外からのインストールは自己責任でお願いします。

また同様の報告が複数あるので、いずれアップデートで修正される気がします。

かなで様

色々と調べて頂きありがとうございます!

そうなのですね…

初期化するのが一番早いのかもしれませんね…

しかし辛いです。

DSPの設定に何日もかかり、たまたまたどり着いた設定なのでまた同じ設定に戻す自信もなく…トホホ…なんです。

AppleMusicのサポートに問い合わせしてみます。

かなで様には、このような飛び込みの質問にも関わらず親切に対応して頂き本当に感謝しかありません。

本当に本当にありがとうございました!!

結局、イレギュラーなこと続きで困らせてしましたね。

申し訳ありませんでした。

一度、AppleMusicの方にこの状態を伝えて対応策を考えてもらいます。

嫌な予感しかしませんが(笑)

かなで様の温かいお心遣いに感謝申し上げます。

ありがとうございました。

取り急ぎApple Musicを使いたいのであれば、ひとつ前のコメントにある4.6.0をインストール ( https://apkpure.com/jp/apple-music/com.apple.android.music/versions ) すれば大丈夫かな…初期化はApple Musicの更新状況を見て、いつまでも解決されないようであれば試す…くらいでいいと思います。

おそらくアプリの不具合かと思うのでAppleに報告すること自体は他のユーザーにとっても有用です、ぜひ報告してみてください。

また本日4.7.1が公開されているようなのでそちらも更新してお試しください。

なので結論としては、おそらくナビに問題はない、原因はApple Musicのアプリ、ということですね!

それが分かっただけでもよかったです。

「起動できた!」など進展がありましたらぜひご報告ください。今後もなにかお役に立てることがあればいつでもコメント待ってます。

かなで様

承知致しました!!

何から何まで本当にありがとうございます。

あ!!!

インストール出来ました\(^o^)/

(URLを削除しました)

うわぁー!!

本当にありがとうございます!!

助かりました。

かなで様

大感謝です!!!

これで自動アップデートを切れば良いのですね。

涙が出そうです。

本当に本当にありがとうございました。

いや〜素晴らしい一日になりました!!!

やった! 無事に起動できたようでよかったです!

ただし基本的にアプリは最新の状態を保ったほうがいいですので、レビューをチェックしたりしつつ問題が解決されたようであればアップデートしてくださいね。

まあ音楽再生くらいならバージョン古くても困ることはないかも…?

またなにかありましたらお気軽にどうぞ!

ありがとうございます!!

今後とも宜しくお願い致します。

失礼致します!

かなで様

早速の返信ありがとうございます。

只今、ルートチェッカーでこのような画面になりました。root化されていないというがめんのようです。

(URLを削除しました)

質問失礼します。もし、fingerprintが電車内でブロックされてしまった場合はモバイルSuicaは使えなくなってしまうのでしょうか。それともアプリを開かなければ問題はないのでしょうか

バックグラウンドで定期的にチェックしているらしいですが、よほどタイミングが悪くないかぎり大丈夫…だと思いたいです(私もSuica使うので心配…)。

仮にBANされたとしてチェック結果はある程度キャッシュされるみたいなので、使えなくなるタイミングも人によって多少はズレるようです。

BANされた状態でも決済ができないだけでWalletアプリ自体は起動できると思うので、乗車履歴を見せればその他の決済方法でどうにかなる…かも?

素早いご回答ありがとうございます。心配性過ぎる気もしますがやはり怖いのでモバイルSuica専用のサブ端末を買ってみようと思います。

Stock状態で使う決済用のサブ端末を持つのは良い選択だと思います。

’2024/08/26 追記’を拝見させていただきました。

起動しないアプリがあるので、原因切り分けのためにStrongの突破を目指していますが、

KeyAttestationで確認したところkeybox.xmlが自身のデバイスに存在しません。

おそらくブートローダアンロックの際に削除されてしまったものと思われます。

Googleのブラックリストに登録されていないkeybox.xmlの入手方法(あるいは復元方法)ありましたらご教示いただけると幸いです。

Tricky Storeのフォルダ内にあるkeybox.xmlを差し替えただけですので、 /data/adb/tricky_store/ にデフォルトのkeybox.xmlがあるはずです。

もしなければTricky StoreのZIPを解凍した中に存在してると思います。

入手法をここで明言するわけにいかないのですが、XDAに貼られてたんですがすぐ消されてしまって…Telegramを見てれば定期的にその手の情報は流れてくると思います。

ちなみにどんなアプリを起動しようとしているか教えてもらえますか?

また機種名やOSの状態(純正かカスタムROMか、バージョンなど)も教えてもらえると助かります。

返信ありがとうございます。

KeyBox.xmlはTricky Storeに標準でついているんですね。

実はTricky Storeは未インストールでして知りませんでした。

有効なものはTelegramを定期的にウォッチしようと思います。

情報以下に記載します。

起動したいアプリ:レーシングマスター

機種:XQ-DE44(Xperia 5ⅳ)

OS:純正Android14

マネージャー:Magisk v27(安定版)

モジュール(偽装関連のみ挙げます):

Play Integrity Fix v17.3

Shamiko v1.0.1(300)

Zygisk版LSPosed v1.9.2(7024)

LSPosedモジュール:

Hide My Applist v3.2

記載漏れていましたが、これで

「MEETS_BASIC_INTEGRITY」「MEETS_DEVICE_INTEGRITY」

はパスできています。

情報ありがとうございます!

Pixel 9 Pro XLでレーシングマスターの起動ができ、ムービー再生 → キャラクター選択 → アクセル操作の選択まで進めることを確認しました。

MagiskのDenyListやHide My Applistに追加すらすることなく、ただインストールするだけで起動しました。

よっておそらく単純にStrongだけを見て判断していると思われます…と言おうと思ったんですが、試しにTricky Storeを無効にしてみたところ(MEETS_BASIC_INTEGRITY、MEETS_DEVICE_INTEGRITYのみの状態)、普通に起動してしまいました。

再インストールしても起動したので初回起動時のみのチェックというわけでもなさそうです。

環境で違うことといえばMagisk + Shamikoという組み合わせではなく、Kitsune Mask (Magisk Delta) + Delta組み込みのMagisk Hideであることくらいでしょうか。

もし可能であればMagiskだけでなく派生やKernelSUなども試してみてはいかがでしょうか?

アプリの検証までしていただきありがとうございます!

(ファイルサイズ大きいのに申し訳ないです。)

なるほどー、、

・MagiskのDenyList 不要

→suファイル、magiskファイルの隠匿不要

・Hide My Applist 不要

→LSPosedの隠匿不要

※Ruruという隠匿状況確認アプリの結果から判断しました。

だと思いますので、さらにStrongが不要となるとOSか端末の相性のような気もしてきました、、、

(細かい話にはなりますが)レーシングマスターは起動するにはするのですが、

キャラクター選択 → ホーム画面:ENGINE START

を押下後に、

「サーバーの規定エリア外からログインしているため、ゲームにログインできません。今後の公式からのお知らせにご留意ください」

と表示され先に進めないような状況なのでroot検知でないような気もします。

ちなみに、

Shamikoの最新Ver1.1.1はMagiskのCanary版が必要なので、

まずはと思い安定版からCanary版に変更しましたがそれでもダメでした。。。

望み薄ですが、KitsuneMaskなども試してみようと思います(焼き直し怖いな、、笑)

あとはメッセージどおりだとするとVPNやプライベートDNSなどによって通信がブロックされていないかなども確認しておくといいと思います。

さっきうっかりいつも使ってるプライベートDNSを有効にしてない状態で確認してたのですが、NextDNSを有効にしたら同じメッセージでゲーム開始できなくなり、無効にしたら開始できるようになりました。

Adguardなどでブロックされている可能性があります。

ゲーム起動時に *.easebar.com への通信がブロックされてましたので許可したら状況が変わるかも?

余談ですが最近のShamikoはCanaryバージョンが前提になりつつありますね。

デバイスによってパッチするパーティションなど違うのと、ファクトリーイメージが手に入るのか詳しくないのですが、現状でMagiskが使えているのであれば

https://huskydg.github.io/magisk-files/

こちらにMagiskからの移行手順が書いてあるので、もしご興味があれば試してみてはいかがでしょうか。

>VPNやプライベートDNSなどによって通信がブロックされていないかなども確認しておくといいと思います。

まさにこれでした!

AdAwayを利用しているのですが、OFFにしたところ無事先に進めることができました!!!ありがとうございます!

プライベートDNSは気づいてOFFにしてたんですが見落としてました…ハズカシ

TaskerでON/OFFを自動化して使おうと思います!

NextDNSというサービスもあるんですねー私はAdGuardを使ってます。

KitsuneMaskは本家のフォーク版のようですが、なにか+αでメリットがあるのでしょうか。

あとはモジュールの互換性も気になるところです。

本題から外れてしまいますが、もしよかったら教えて下さい。

おお! 見当が当たったみたいでよかったです!

当たり前に使ってるとなかなか意識が向かないですよね。

Taskerで自動化できるのであればあまりストレスなく切り替えできるのではないかと思います。

Adguardも使ってたことあるのですがプライベートDNSが一番バッテリーに影響ない体感なので最近はずっとNextDNSを使っています。

広告が消えるとはいえChromeの要素まるごと消したいのでHTTPSフィルタリングできるAdguardは魅力ではあるんですが…

Shamikoを使わず組み込みのMagiskHideが優秀なので、VpassのようになぜかShamikoでうまく起動できないアプリも起動できますね!(僕のやり方が悪いのかもですが…)

あとKernelSUのようにホワイトリスト方式での適用もできるんですが上級者向けなので、僕はほぼ通常のMagiskと同じ使い方をしています。

技術的なことについてはこちらの記事が参考になるかと思います。

https://note.com/forsaken_love02/n/nfb14f7ae4f0a

たしかにバッテリーの消費は気になりますよね。

AdguardもプライベートDNS公開しているので以下設定すればアプリほどではないですがブロックできますよー

dns.adguard-dns.com

MagiskHide!組み込みで追加モジュールの管理がいらないの良いですね!試してみます!

Vpassは私の環境でも問題なく使えてますね。なんでだろ

(USBデバッグの検知もしてるのでこれもTaskerで切り替えてはいますが)

いやー兎に角にもほんと起動できて良かったです。ありがとうございました!!

AdguardのプライベートDNSも手軽でいいですよね!

僕の場合はデバイス数が多いので無料プランだと足りなくて…笑

NextDNSだと無料プランはクエリ数制限だけなので事足りてますが、Adguardも使い勝手良いよなあとは思ってます。

僕はIAmNotADeveloperを使ってるんですが検出されちゃってたのかも…🤔

Deltaで起動できてるのであまり深く追求しないようにしてますw

解決してよかったです!

またなにかありましたらお気軽にどうぞ! 情報交換させてください!

Xiaoumi Redmi note 9Tですが、このたびのGoogle Playシステムアップデート(2024年8月1日)でZigiskが有効化できなくなりました。これまでのアップデートでは問題なかったのですが失敗しました。ネットで調べながらこちらのサイトにたどり着きました。Magiskのアップデートを待たなければならないのでしょうね。

もう一度Magiskを焼き直してみてはいかがでしょうか?

対応していないということはないと思います。

Pixel 9 Pro XLの9月更新を今日適用しましたが、おそらく本家Canaryより前に出ているはずのMagisk Deltaで問題なくZigiskを有効にできていますよ。

返信ありがとうございます。当方、ルート端末を直接購入したため詳しいことはわかりません。Magiskのアンインストールをタップしてインストールし直すのはもう少し時間がかかるかもしれません。簡単ではないですよね?

簡単かどうかは人によりますが、自分でルートを取ったのでなければあらたに知識やノウハウを身に付ける必要はあります。

おそらくMagiskがインストールされた状態でシステム更新をしちゃったってことですよね?

そしたらboot.imgあたりにMagiskをもう一度パッチして、そこだけ焼き直せばよさそうです。

ファクトリーイメージが手に入ればそれが一番簡単ですし、難しければGSIで一時ブートしてboot.imgを保存する方法があります。

そのあたりは頑張って調べてみてください。

ありがとうございます。Magisk-27(27000).apkはあるので「直接インストール(推奨)」は実行するのですが、何度やってもZygiskは有効になりません。boot.imgを落として「パッチするファイルの選択」でインストールを実行すればいいのですか?適合するファームウェアはダウンロードしました。

まず確認ですがMagiskを起動した画面でMagiskはインストール済みになっていますか?

おそらく今の状況だと「Zygisk:非対応」になっているのかなと思います。

直接インストールができる状況であればそれが一番確実です。

手動パッチの場合はboot.imgかinit_boot.img(最近のモデルのみ)を選択してパッチし、Fastbootで起動してからPCに接続し、fastboot flash boot magisk_patched_boot.img みたいな感じでフラッシュします。

あとMagiskは安定版ではなく最新のCanaryバージョンを使ってみるといいかもしれません!

いろいろとありがとうございます。Magisk27.0はインストール済みになっています。Zygisk:非対応になっています。設定のZygiskはONにしてますが再起動してもZygisk:非対応のままです。現在、パッチファイル作成後にファイル名をmagisk_patched_boot.imgに変えて、Fastbootで起動してからPCに接続し、fastboot flash boot magisk_patched_boot.imgで下のようになり端末を認識してないと思われます。

Microsoft Windows [Version 10.0.22631.4112]

(c) Microsoft Corporation. All rights reserved.

C:\Program Files (x86)\Minimal ADB and Fastboot>adb devices

List of devices attached

* daemon not running; starting now at tcp:5037

* daemon started successfully

C:\Program Files (x86)\Minimal ADB and Fastboot>fastboot flash boot magisk_patched.img

最後に抜けてました。で先に進みません。

パッチ後のファイル名は焼くときに正しく指定できていれば何でも大丈夫です。

fastbootでブートしているときはadb devicesではデバイスは出てこないと思います。

fastboot devicesで確認してみてください。

またWindowsのデバイスマネージャで正しくデバイスが認識されているか、あるいは不明なデバイスがあった場合はFastboot用のドライバを当ててから再度試してみてください。

何回もすみません。waiting for any deviceです。

緊急報告です。5ちゃん情報でLSPosedを1.9.3mod版にすると直りました。毎日いろいろとありがとうございました。ただWindowsにadbドライバーを入れても端末を認識できてないので、これから自力で修正する場合は厳しいですね。

あらま! そんな原因だったとは…無事に解決してよかったです。

僕はLSPのマネージャが開けない問題に直面したときに先にMOD版に変えちゃってたので、Zygiskの問題と関連付けてご案内できず申し訳なかったです。

ひとつ学ばせていただきました!

デバイスの認識についてはUSBの端子が2.0のほうが認識するとか、ハブを使わず/逆に使ったほうが認識するとか、環境によっていろいろ違うみたいです。

可能であれば接続する端子を変えたりPC自体を別のものにしてみたり試してみるといいかもしれません。

またなにかありましたらできる範囲でサポートしますのでお気軽にコメントくださいね。

こちらこそ言葉足らずでした。最初にLSPのマネージャが開けない事を書いていれば良かったですね。安易にルート端末を購入したばかりに、こちらの掲示板をごらんになる皆さんにとっては必要のない書き込みばかりして申し訳ありませんでした。

いえいえとんでもない!

経緯を含めてむしろ有用な情報になりましたよ!

いろいろなトラブルを経験しながらステップアップしていく領域なので、決して無駄にはならず今後に活きてくるかと思います。

今後もルート環境を活用して楽しんで使ってくださいね!

2週間前にも試みたつもりでしたが、再度ADBドライバーをダウンロードしてデバイスマネージャーからエラーの出ているADB Interfaceのドライバーの更新を行ったところエラーが出なくなり、ADBコマンドが通るようになりました。少しステップアップしました。

ADBコマンドが通るようになったとのこと、進展があってよかったです!

ひとつずつエラーを解消していけば解決できることもあると思うので、ぜひいろいろと挑戦してみてください。

いっぺんに根を詰めすぎず時間を置くと意外とスルッと解決するときもあります。

またなにかありましたらお気軽にご報告ください!

マイナポータルってstrongまで3つパスしても起動できないのって何でなんですかね?パスしてますから当然ここにあることは全て導入済みです。

知見をお聞かせください。

マイナポータルアプリは独自のチェックをしているみたいですね。

STRONGまでパスしていても使えないようです。(初期はSTRONGだけ見ていた気がしますが記憶違いかも)

LSPosedのモジュールでマイナポータルを使えるようにするものがあるので、そちらを自己責任で使うといいかもしれません。

Hide My Applistでおサイフケータイじゃない事にしてたのですが無効にしたら使えました。

お騒がせしました。

解決したようでよかったです。

そういえばFeliCa非対応相当に偽装してると使えないですね!

またなにかありましたらコメントくださいませ!

Netflixとアマプラは起動自体はできるのですが、画質はStrong見てる気がします。

そんな中Keyboxが続々とbanされてますねー、、

すぐにBANされることが多くなりましたね…

最近はもうストック状態で使うデバイスを別途用意したほうが楽かなと思っています…

いつもお世話になっております。

しばらくroot環境から離れていて現状どうなっているのかしっかり把握できていないて申し訳ないですが、safety netについて質問させて頂きたいです。

checkerを見た感じ自分の環境だとBASIC以外ダメでした…。

以下自分の環境です

device:pixcel 7pro

os:14 (AP2A.240605.024).

module:play integrity fix,playcurl_next,tricky_store

普段おサイフケータイ等は使用しないのですがvpn接続のためにroot検知を回避するためにsafetynetが必要なので、通す方法をご存知でしたらお返事いただけますと幸いです。

DEVICE通すだけならTrickyStore入れなくても通ると思います。

基本的にpif.jsonは同梱のもので問題ないはずなので、playcurl_nextも外して試してみてはいかがでしょうか?

お返事ありがとうございます。

削除したら無事deviceは通りました!

ただgoogle oneのvpnは相変わらず繋がらなくて、公式サイト見に行ったらbootloader unlockされたデバイスでは使えないことになっていました…以前はroot環境でも使えてたはずなので同じように考えていました。。

よく調べずに質問してしまってすみませんでした💦

今日の情報でPIF18.1で通らなくなっていましたが、その場合はplaycurl_nextで最新のpif.jsonを置き換えてDEVICEまで通ることを確認しました。

Google Oneの特典を受け取ったりもできないので、やはりそちらはSTRONGを見ているのかなと思っています…不便になりましたね…

またなにかありましたら情報共有してもらえたら助かります!

フォートレスサガというアプリが起動しません。

アプリ内にliappというroot検出ツールを包含しているらしく、これを突破する方法を探してます。

PlayIntegrityFix,Shamiko,HideMyAppListは入れており、端末はDEVICEまでは認証通っています。

僕の環境(Pixel 9 Pro XL 2025/01更新適用済み)で「フォートレスサガ」を試してみましたが、起動してタイトルが表示されるところまでは確認できました。

・Magisk Canary 28101

・組み込みのZygiskは無効(代わりにZygisk Nextを使用)

・DenyListに追加(適用はしてません)

・Zygisk Assistant

・Hide My Applist

・PIはDEVICEまでパス

という感じです。まずはShamikoではなくZygisk Assistantを使ってみてはいかがでしょう?

今日PIF Fix v18.5がリリースされてたので更新し、pif.jsonを入れ替えたところ動きました!

shamikoかZygisk Assistantどちらでも動きましたが、今後はオープンソースである後者の方を使おうと思います!有益な情報ありがとうございました。

ついでにkeyboxもTricky Storeから自動で入るAOSPのものから、integritywizから入手できるkeyboxに差し替えました。(動作に関係あるか分かりませんが、まだStrongがbanされていないものを入手できるようです。)

無事に動作したようでなによりです。

またこちらこそ有益な情報をありがとうございます!

今後もなにかありましたらお気軽にコメントくださいませ!

Netflixが500.-172というエラーで起動しないのですが、strongを見ているのでしょうか?

認証はdeviceまで通っています。

参考までに、sbi銀行アプリは動きます。

わたしの環境ではDEVICEまででも起動しましたので、なにか別の要因があると思います。

DNSレベルで広告ブロックなどしていないか確認してみてください。

広告ブロックなどは特にないですね。

検知回避用のモジュールくらいしか設定してないので。

ここで言う話ではないかもしれませんが、moto端末ってリロックとその後のbluは安全にできるんでしょうか?

ちゃんと開けるのか試してみたいので。

ううむ、最小限の環境ということですね。

おっしゃるとおりまずはStock状態で起動できるかどうかだと思いますが、あいにくモトローラ端末を使ったことがないのでBLU後の再ロック、そのあとふたたびBLUの知見を持ち合わせておらずアドバイスができません。

デバイスの発売時期や機種によって違うと思うのでたしかなことが言えず申し訳ないです。

Xperia 5 IIIで

Play Integrity Fix

Trickey Store

TSupport Advance

Shamiko

playcurlNEXT

Zygisk Next

Zygisk Assistant

でA13+のStrongまでパスしました。

(下3つは不必要かも)

Play integrity fixとshamiko、susfs、tricky store、zygisk next(Assistant)をkernelSU経由で使用しています、何故かLegacyのチェックが通らず、keyboxも有効なものを使用しているにもかかわらず、A13+のチェックがbasicで止まってしまいます

何か対処法を知っているか聞きたくコメントしてます

PiFixは18.7(18.8だとplayストアなどが停止するため)、その他のモジュールは現時点で最新のverを導入しています

機種はPixel 8a(Rising Revived)で使用してますが、pixel9(旧Rising OS)でも同じ状況です

また別で6aもありますが、6aの方は同じRevivedを使用、keybox、モジュールも同じものを使用しているにも関わらず、A13+のチェックはすべて通っています(Legacyは不合格)

先日のKeyboxのBANによりSTRONGは通らなくなっているようです。

Play Storeがクラッシュするのは SpoofVendingSdk が有効になっていることが原因かと思うので、無効にしてPIFを最新のものにしてみてください。